クラウドは、私たちの働き方やサービスの在り方を大きく変えました。 サーバを持たず、必要なときに必要な分だけ計算資源を使える。 この利便性は、もはや社会インフラと言っても過言ではありません。

しかし一方で、クラウドに関して根本的な問いが残っています。

「クラウドに置いたデータは、本当に自分のものと言えるのか?」

この問いに答えようとする考え方が、コンフィデンシャル(機密)コンピューティング(Confidential Computing) です。

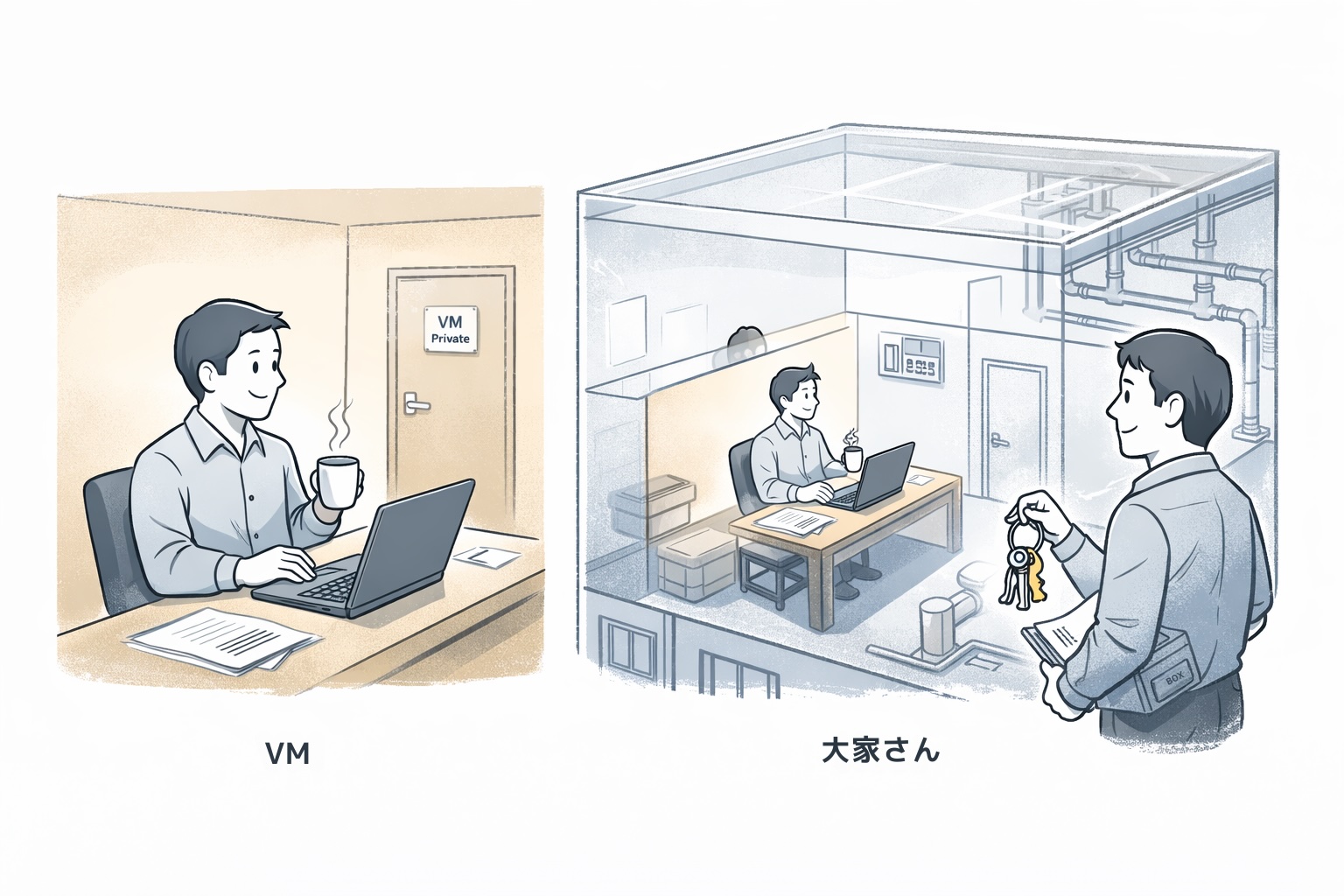

VMという「部屋」と、見えない「大家さん」

クラウド上で利用される多くのシステムは、VM(仮想マシン)上で動いています。 VMは一見すると、利用者専用の独立したコンピュータのように見えます。

しかし、VMには必ず前提があります。 それは VMを管理・運用する立場の存在 です。

比喩的に言えば、

- VMは「部屋」

- クラウド事業者や運用者は「大家さん」

という関係になります。

大家さんは、建物全体を管理しています。 設備点検や障害対応など、正当な理由で部屋に入る立場にもあります。

ここで重要なのは、 「大家さんが悪いかどうか」ではありません。

構造上、見えてしまう立場にある

という点そのものが問題なのです。

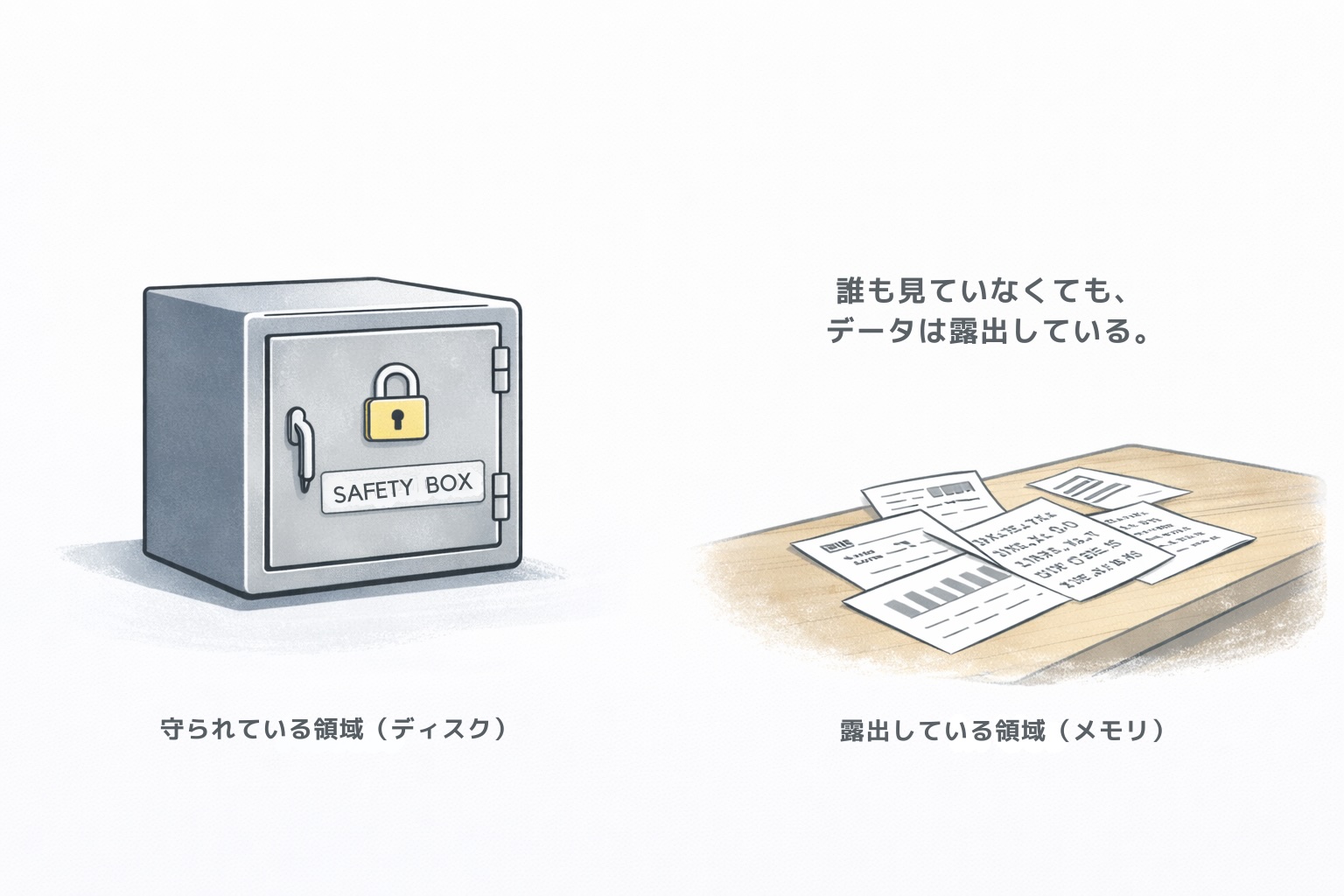

なぜディスク暗号化だけでは足りないのか

多くのクラウド環境では、ハードディスク(仮想ディスク)の暗号化が行われています。 これは重要な対策です。

しかし、ディスク暗号化は「保存されている状態のデータ」を守る仕組みです。 コンピュータが処理を行う以上、データは必ず次の流れを辿ります。

- ディスクから読み出され

- メモリ上に展開され

- CPUで処理される

このとき、

- 個人情報

- 業務データ

- ディスク暗号化の鍵そのもの

が、メモリ上に平文として存在する瞬間が必ず発生します。

つまり、 ディスクが暗号化されていても、 メモリが暗号化されていなければ、 結果として中身は見えてしまう。

これは技術の不備ではなく、コンピュータの原理そのものです。

VM利用者が抱える「見えない不安」

では、VMを利用している側はどうでしょうか。

利用者は、

- ディスクの中身を見られたのか

- メモリの内容を取得されたのか

を技術的に知る手段を持ちません。

仮にデータが取得されていたとしても、 VMの中からそれを検知・証明することは困難です。

結果として利用者は、

「管理者は見ていない」 「事業者は信頼できる」

と 信じるしかない状態 に置かれます。

ここに、クラウドにおける本質的な非対称性があります。

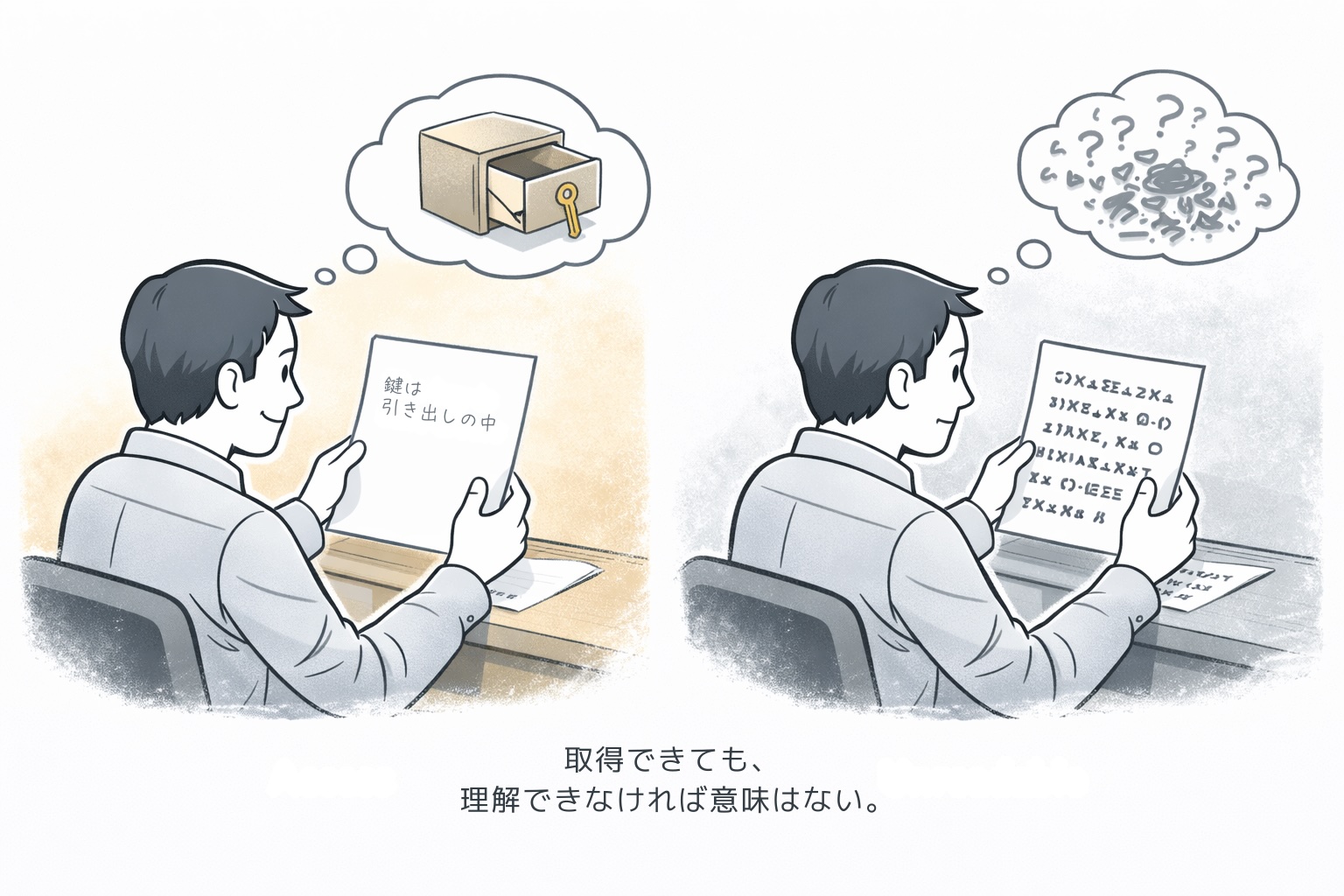

コンフィデンシャルコンピューティングの本質

コンフィデンシャルコンピューティングは、この構造を変えようとする考え方です。

ポイントは単純です。

- 管理者がアクセスできる立場にあっても

- 中身は読めない状態を作る

これにより、 「アクセス可能性」と「可読性」が分離 されます。

管理や運用はできる。 しかし、データの意味は理解できない。

つまり安全性を、

「誰が運用しているか」 「誰を信頼するか」

ではなく、

「構造として読めないかどうか」

で判断できるようにする。

これがコンフィデンシャルコンピューティングの本質です。

「大家さんからも守られる」という意味

この状態を比喩で表すなら、次のようになります。

VMという部屋に住んでいる利用者が、 建物を管理する大家さんからも、 部屋の中身を守られている状態。

大家さんは建物を管理できます。 必要があれば部屋に入ることもできます。

しかし、 住人の重要な財産の中身は見えない。

この関係を 信頼ではなく技術で保証する。 それがコンフィデンシャルコンピューティングです。

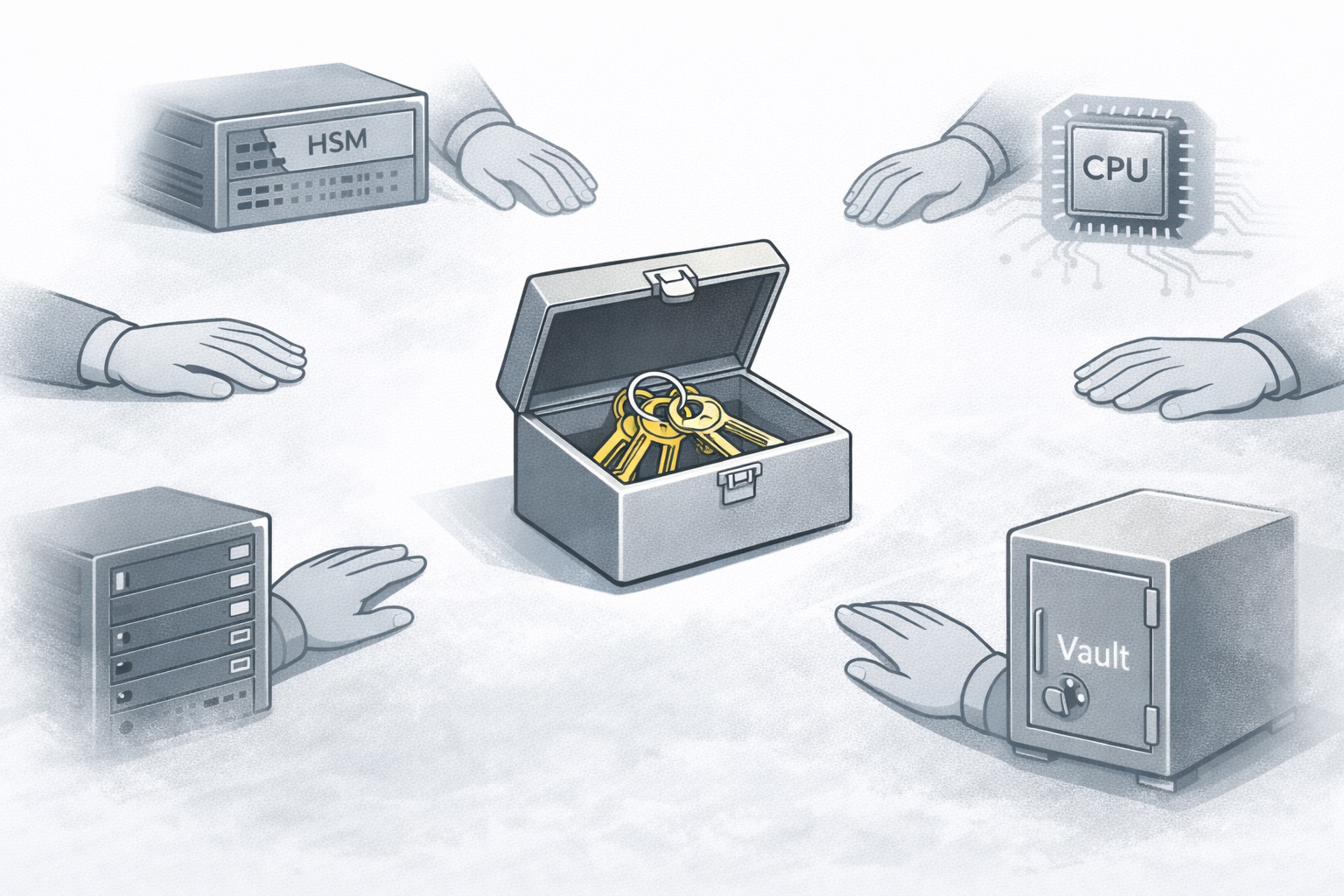

しかし残る「鍵管理」という問題

ここで一つ、重要な問題が残ります。

暗号化を行う以上、 「鍵」はどこかで生成され、どこかで管理されます。

- その鍵はどこにあるのか

- 誰が管理しているのか

- その管理者を、また信頼していないか

多くのコンフィデンシャルコンピューティング技術では、 この鍵管理をCPU内部など、特殊な仕組みに委ねています。

これは強力な解決策である一方、

- 特殊なCPUが必要

- 利用できる環境が限定される

という課題も生みます。

特殊なCPUがなければ、データ主権は守れないのか

ここで立ち止まって考える必要があります。

データ主権は、 特定のCPUを使える環境でしか守れないものでしょうか。

- オンプレミス

- クラウド

- エッジ

- 既存サーバ

どの環境でも、等しく守られるべきではないか。

この問いが、次の発想につながります。

鍵を「管理しない」という考え方

従来の発想はこうでした。

- 鍵を安全に保管する

- 鍵を隔離する

- 鍵を守る

しかし、鍵が存在する限り、

- 盗まれる

- 管理される

- 預ける

という問題は必ず残ります。

そこで生まれるのが、

「そもそも鍵を管理しない」

という発想です。

鍵を保存しない。 保持しない。 参照できる場所を作らない。

盗まれる対象そのものを作らなければ、 鍵管理という問題自体が消えます。

コンフィデンシャルコンピューティングの次の段階へ

コンフィデンシャルコンピューティングは、

- 単なるCPU機能の話ではなく

- 単なる暗号技術の話でもありません。

それは、

「信頼に依存しないデータ保護構造」をどう作るか

という思想です。

そしてその思想は、

- 特殊な環境だけでなく

- すべての実行環境で

- 等しく成立するべきもの

へと進化していく必要があります。

結論

コンフィデンシャルコンピューティングとは、 管理者を疑うための技術ではありません。 運用者を信用しないための仕組みでもありません。

信用に依存しなくても、 データ主権が成立する構造を技術で実現すること。

それが、 クラウド時代におけるコンフィデンシャルコンピューティングの本質です。